Coro automatiza hasta el 97% de las tareas de ciber seguridad.

Ciberseguridad de nivel Corporativo, para la pequeña y mediana empresa.

Coro se construyó sobre un principio simple: la seguridad de nivel empresarial debe ser accesible para todas las empresas. Creemos que cuantas más empresas protejamos, más protegeremos toda nuestra perspectiva económica.

Ciberseguridad modular

Un tablero.

Un agente de punto de conexión.

Un motor de datos.

Y 14 módulos de seguridad

que encajan en su lugar.

Los módulos de ciberseguridad de Coro se unen con solo hacer clic en un botón. Sin integración, sin dolores de cabeza. Un panel, un agente de punto final, un motor de datos impulsado por IA. Una plataforma de seguridad con todos los módulos que necesitas.

.webp)

Ecosistema de protección

PROTECCIÓN

DE NUBE (SASE)

“Protegemos su entorno en la nube con tecnología de última generación. Acceso seguro, control total y tranquilidad para trabajar desde donde sea.”

GOBERNAZA

DE DATOS

“Tome el control total de los datos en su empresa: gestione quién accede, desde dónde y cómo. Protegemos su información y garantizamos cumplimiento, sin frenar la productividad.”

PROTECCIÓN

DE EMAIL

“Evite fraudes, suplantaciones y ataques ocultos en su bandeja de entrada. Blindamos su correo corporativo con inteligencia avanzada, sin complicaciones.”

PROTECCIÓN

DE ENDPOINTS

“Desde oficinas hasta equipos remotos, mantenemos seguros todos sus dispositivos —sin importar el sistema operativo— para que su empresa nunca se detenga.”

DETECCIÓN Y RESPUESTA

“Detectamos y respondemos a ciberamenazas en tiempo real, antes de que impacten su negocio. Usted sigue operando, nosotros lo mantenemos protegido.”

SERVICIOS GESTIONADOS

Enfóquese en hacer crecer su negocio, nosotros nos encargamos de blindarlo. Protegemos su empresa con soluciones de seguridad administradas: correo, dispositivos y red, todo en manos expertas.

PLATAFORMA

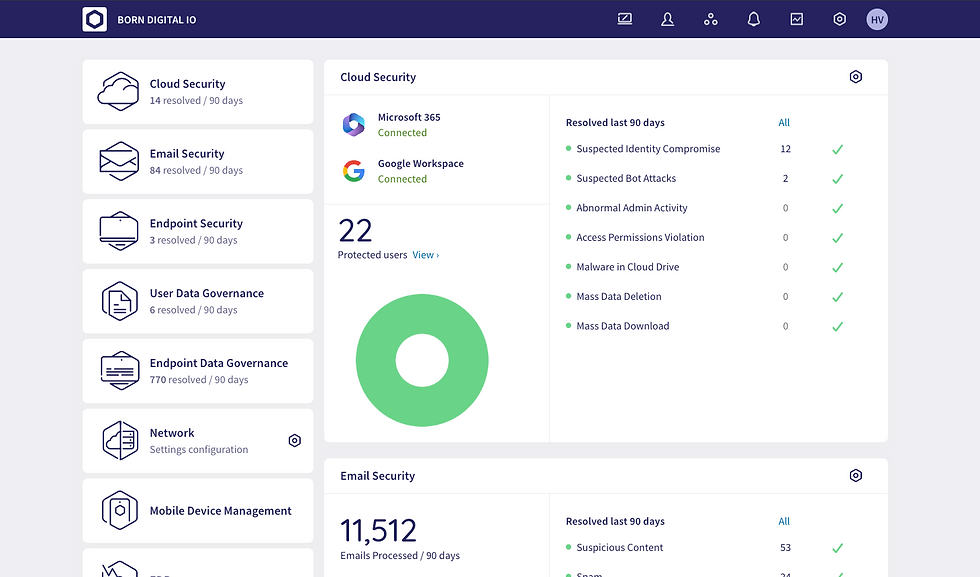

Un Panel de Control para gestionarlo todo

El Actionboard de Coro muestra la postura de seguridad de toda su empresa. Cada módulo tiene un widget de resumen y un panel de control detallado: compruebe las métricas críticas de un vistazo. La mayoría de los paneles de seguridad son meras interfaces de informes. Aquí no. Puede hacer clic en un módulo para resolver cualquier ticket que Coro aún no haya manejado por usted.

Un Endpoint Agentpara todos los módulos

Con Coro, deja de mantener, actualizar manualmente o resolver conflictos entre diferentes agentes. En su lugar, la postura del dispositivo, el antivirus de última generación, EDR, VPN, la gobernanza de datos, el firewall y el filtrado de DNS se incluyen en un agente de punto final. Cuando agrega módulos, actualizamos sus puntos de conexión automáticamente en función de sus reglas.

Uno Motor de datosentre todos los módulos

Las herramientas de seguridad creadas por separado no pueden proporcionar una visión perfecta de las amenazas en todo el entorno empresarial. Si bien cada módulo puede funcionar de forma independiente, todos los módulos comparten un único motor de datos que se comunica entre los módulos y ayuda a automatizar la resolución. Debido a que Coro analiza toda la información en conjunto, puede tomar mejores decisiones de seguridad y responder más rápido, incluso si su equipo de SecOps es pequeño.

MÓDULOS

Seguridad

para endpoints

Endpoint Security es el módulo principal de punto final de Coro.

Estado del dispositivo: aplique directivas a usuarios o grupos y determine la acción de corrección de las vulnerabilidades.

Antivirus de última generación: la protección avanzada contra amenazas (ATP) analiza tanto los archivos estáticos como los procesos en ejecución en busca de anomalías.

Listas de permitidos y bloqueados: cree listas de archivos, carpetas y procesos para permitir o bloquear en los puntos de conexión protegidos.

Gobernanza de

datos de endpoints

El módulo Endpoint Data Governance protege los datos confidenciales del acceso, uso, divulgación, modificación o destrucción no autorizados en todos los endpoints. Para ayudar a garantizar el cumplimiento de estos estándares normativos, Coro le permite analizar de forma remota los puntos de conexión en busca de: PII (información de identificación personal) PHI (información médica protegida) PCI (información de la tarjeta de pago) NPI (información no pública)

Detección y

respuesta de endpoints

El módulo Endpoint Detection and Response (EDR) amplía su capacidad para gestionar los incidentes a medida que se producen. Puede remediar rápidamente para evitar daños mayores de fuentes de amenazas conocidas y desconocidas y para realizar análisis posteriores a la infracción. Supervisa continuamente los dispositivos de punto final y presenta estos hallazgos en pestañas claras y fáciles de administrar desde el panel de control de Coro. Filtre los datos según sea necesario y reciba orientación sobre la corrección y acciones de respuesta inmediatas.

Wifi

Phishing

El complemento WiFi Phishing protege los puntos finales fuera de la LAN (red de área local) al evitar las conexiones a puntos de acceso WiFi sospechosos. Funciona detectando conexiones a puntos de acceso WiFi que son sospechosos de ataques de intermediario destinados a secuestrar la comunicación del dispositivo. Protege: Todos los dispositivos de tu espacio de trabajo Grupos específicos de dispositivos Empleados remotos/itinerantes

Gestión de

dispositivos móviles

La administración de dispositivos móviles (MDM) le permite administrar los dispositivos móviles iOS y Android que usan los usuarios finales en toda su organización. Capacidades: Informe sobre la actividad y el uso de dispositivos móviles Borra datos de forma remota de dispositivos comprometidos Aplique políticas de aplicaciones en todos los dispositivos propiedad de su empresa.

Seguridad del correo electrónico

Email Security es el módulo de correo electrónico principal de Coro. Capacidades: Análisis de malware: identifique y ponga en cuarentena los correos electrónicos con posibles archivos adjuntos de malware o ransomware. Protección contra phishing por correo electrónico: evite las amenazas de suplantación de dominio, suplantación de identidad y otros intentos de phishing engañosos. Listas de permitidos / bloqueados: crea y mantén una lista de remitentes individuales o dominios de envío para permitir o bloquear de las bandejas de entrada de tu empresa.

Gobernanza de datos de usuario

El módulo de gobernanza de datos de usuario ayuda a los administradores a establecer una estrategia de manejo de datos. Asegúrese de que solo los usuarios autorizados accedan a los datos y mantenga el cumplimiento de los estrictos estándares normativos. Este módulo escanea los correos electrónicos en busca de divulgación no autorizada de datos confidenciales como: PII (información de identificación personal) PHI (información médica protegida) PCI (información de la tarjeta de pago) NPI (información no pública) Contraseñas Código fuente Certificados Palabras clave personalizadas

Puerta de enlace entrante

El complemento Inbound Gateway es un proxy que proporciona detección y protección en tiempo real para los correos electrónicos entrantes. Le permite interceptar correos electrónicos entrantes e inspeccionarlos, lo que permite que solo los correos electrónicos libres de amenazas o confiables lleguen a los destinatarios. Puede elegir entre las siguientes opciones para los correos electrónicos sospechosos: Solo advertencia: Los correos electrónicos no se bloquean, pero se marcan con advertencias explicativas para los destinatarios Bloquear: Los correos electrónicos están bloqueados y solo los administradores del espacio de trabajo pueden liberarlos de la cuarentena

Mensajes seguros

El complemento Mensajes seguros le permite cifrar los correos electrónicos salientes. Con este módulo, puede utilizar una clave privada para garantizar que solo los destinatarios previstos accedan a los correos electrónicos. Funciona con: + Microsoft 365 + Espacios de trabajo de Google + Correo electrónico de escritorio + Aplicaciones de correo electrónico móvil

Red

Network Security es uno de los módulos principales de SASE en Coro. Las capacidades de este módulo incluyen: Clúster de oficinas remotas: proteja su red corporativa contra secuestros, intrusiones, adware, malware y ataques de phishing. VPN en la nube: cifre todos los datos de red para usuarios remotos sin perjudicar el rendimiento ni aumentar la sobrecarga de administración. Firewall en la nube: enrute todo el tráfico a través de un firewall virtual en la nube, eliminando los malintencionados antes de que puedan atacar sus dispositivos.

Seguridad en la nube

Cloud Security es uno de los módulos principales de SASE en Coro. Con él, puede detener la actividad anormal de los administradores, las violaciones de acceso, el compromiso de ID, el malware y los cambios masivos de datos en las siguientes aplicaciones en la nube: Microsoft Office 365, Google Workspace, Slack, Dropbox, Box y Salesforce. Bloques: Actividad administrativa anormal Malware en la unidad en la nube Sospecha de compromiso de identidad Violación de permisos de acceso Presuntos ataques de bots Descarga masiva Eliminación masiva

Puerta de enlace Segura

El complemento Secure Web Gateway (SWG) le permite aplicar el filtrado de DNS para restringir el tráfico de red. El filtrado de DNS puede proteger su empresa de malware, virus y otras amenazas potenciales. Capacidades: - Filtrado de DNS: Bloquee el acceso a recursos externos no deseados desde su oficina virtual. - Listas de permitidos /bloqueados: restrinja el acceso a URL específicas, grupos de URL o categorías de contenido.

Acceso a la red Zero Trust

El módulo de acceso a la red Zero Trust (ZTNA) le permite aplicar protocolos de seguridad estrictos para los trabajadores remotos sin obstaculizar la productividad del usuario final. Para proteger el trabajo remoto, puede verificar cada usuario, dispositivo y flujo de red antes de conceder acceso a los recursos corporativos.

BUNDLES/

COMBOS

Escenciales de Coro

Obtenga cobertura esencial para terminales, correo electrónico y aplicaciones en la nube, automatizando la resolución de la mayoría de los incidentes de seguridad. Módulos incluidos: + Seguridad endpoint + Detección de terminales y Respuesta (EDR) + Seguridad del correo electrónico + Seguridad en la nube

Protección de Enpoint

Registre toda la actividad de los terminales, analice anomalías de datos y automatice la resolución del 95 % de los incidentes de seguridad encontrados. Módulos incluidos: + Seguridad de Enpoint + Endpoint Data Governance + Detección de terminales y Respuesta (EDR) + Wifi Phishing

Protección de Email

Analice los correos electrónicos en busca de amenazas y corríjalos automáticamente, reduciendo drásticamente el tiempo necesario para administrar la seguridad del correo electrónico. Módulos incluidos: + Seguridad de Email + Gobernanza y datos para usuarios. + Seguridad de mensajería encriptada. + Inbound Gateway

Secure Access Service Edge (SASE)

Agregue protección de grado militar a los dispositivos de la empresa dondequiera que estén a través de una red en la nube impenetrable. Módulos incluidos: + Seguridad de red + Seguridad de Nube + Web Gateway segura + Zero Trust Network Access (ZTNA)

SERVICIOS ADMINISTRADOS

Podemos gestionar la ciberseguridad por tí

Eleve las defensas de su organización combinando Coro con la experiencia de nuestros profesionales de seguridad dedicados. El Centro de Operaciones de Seguridad (SOC) ofrece a los equipos de TI y Seguridad un mayor soporte técnico y supervisión de los endpoints, el correo electrónico, los entornos de red y las aplicaciones en la nube.